Unit 42, la unidad de inteligencia de amenazas de Palo Alto Networks, alerta en su último informe de que el phishing corporativo está experimentando un salto de velocidad y sofisticación sin precedentes gracias a la rápida adopción de inteligencia artificial generativa (GenAI). Plataformas creadas para generar texto, construir sitios web o desplegar chatbots están siendo reaprovechadas por cibercriminales para clonar marcas, crear mensajes persuasivos y lanzar campañas masivas en cuestión de minutos.

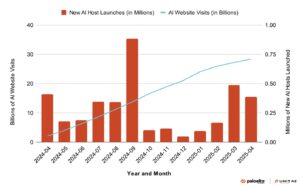

Además, los datos de telemetría de Unit 42 muestran que entre abril de 2024 y abril de 2025 el tráfico hacia plataformas GenAI ha crecido de forma constante, con repuntes destacados en septiembre de 2024 y marzo de 2025. En paralelo, el número de sitios que integran servicios de IA también ha aumentado de forma significativa, ampliando el ecosistema y con él, la superficie de exposición a ciberamenazas.

Quién usa GenAI y para qué

En el ámbito corporativo, el informe muestra cómo el sector tecnológico, con un 74% de adopción, lidera el uso de estas herramientas gracias a su integración natural con procesos innovadores. Sin embargo, la adopción ya se extiende hacia educación (9,1%), telecomunicaciones (5,6%) y servicios profesionales y legales (3,1%), lo que amplía el alcance potencial de los ataques de phishing a sectores que hasta hace poco estaban menos expuestos.

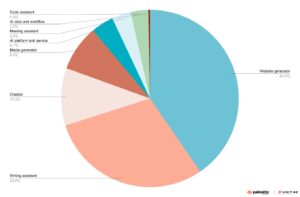

En cuanto a los usos, el análisis destaca que los asistentes de escritura (31,8%) y los generadores multimedia (24,5%) son los más populares, seguidos de la automatización de datos y flujos de trabajo (15,8%) y los chatbots (13,2%).

Aunque las herramientas de GenAI aportan productividad y creatividad, también abren la puerta a nuevos riesgos ya explotados por ciberdelincuentes. Los asistentes de código pueden exponer información sensible, los generadores de texto facilitar mensajes de phishing convincentes, los servicios de modelos dejar accesibles datos críticos y las herramientas multimedia y de automatización crear sitios fraudulentos o filtrar información.

El análisis de Unit 42 confirma que las herramientas más explotadas en campañas de phishing son los generadores de sitios web (40,4%), seguidos de los asistentes de escritura (29,6%), los chatbots (10,5%) y los generadores multimedia (8,4%), lo que explica la rapidez y el realismo de las campañas actuales.

Claves para frenar los riesgos de phishing

Ante el aumento de estas amenazas, Palo Alto Networks recomienda a las organizaciones reforzar sus defensas combinando tecnología, procesos y concienciación:

- Filtrado avanzado de URLs y DNS, capaz de identificar en tiempo real dominios y direcciones asociadas a actividad maliciosa.

- Monitorización del uso de plataformas GenAI en los entornos corporativos para detectar accesos no autorizados o usos indebidos.

- Programas de formación y concienciación que preparen a los empleados para reconocer mensajes de phishing más sofisticados.

- Planes de respuesta rápida respaldados por equipos especializados, que permitan contener y mitigar un ataque en sus primeras fases.

- Gestión de accesos y privilegios con el principio de mínimo privilegio, reduciendo la exposición de información sensible en caso de ataque.

- Evaluaciones periódicas de seguridad y pruebas de penetración, para detectar vulnerabilidades en procesos y aplicaciones.

- Políticas claras de uso de IA en la empresa, estableciendo qué herramientas están autorizadas y cómo deben usarse de forma segura.

- Inteligencia compartida y colaboración sectorial, como la que promueve la Cyber Threat Alliance (CTA), para anticiparse colectivamente a campañas emergentes.